Einleitung

Das dritte einfachIOTA Magazin ist da! Dieses Mal sind wir online und das Thema ist das neue IOTA Chrysalis Netzwerk!

Viel Spaß beim Lesen!

Schwerpunkt - Chrysalis

Am 28. April 2021 war es endlich so weit - das Chrysalis Netzwerk (IOTA 1.5) ging online.

Was nun alles neu ist und wie du deine Token von dem alten Netzwerk in das neue Chrysalis Netzwerk transferieren kannst, erfährst du auf den nächsten Seiten!

Was ist Chrysalis?

Die IOTA Foundation ist auf dem besten Weg, ihr Kernziel eines koordinatorfreien und damit dezentralen IOTA-Mainnets zu verwirklichen. In der Grundlagenforschung zum Coordicide und der Umsetzung in GoShimmer wurden erhebliche Fortschritte erzielt. Einige Coordicide-Module wurden bereits dem IOTA-Mainnet hinzugefügt, einschließlich Autopeering und Object-Storage. Bevor der Coordicide abgeschlossen werden kann, soll das IOTA-Mainnet zuvor weiter optimiert und eine unternehmenstaugliche Lösung für das Ökosystem bereitgestellt werden.

Diese Zwischenaktualisierung läuft unter dem Projektnamen „Chrysalis“. Eine Chrysalis (dt. Puppe) ist die Form, die eine Raupe annimmt, bevor sie als voll ausgebildete Motte oder als Schmetterling aus ihrem Kokon hervortritt. Im Kontext von IOTA steht Chrysalis für die Transformation des Mainnets in eine ausgereifte Form, um IOTA zur Produktionsreife zu bringen.

Chrysalis war das umfangreichste Update in der Geschichte von IOTA; es betraf alle Aspekte des Protokolls, Bibliotheken, Wallets und Software-Implementierungen, die von der IOTA Foundation entwickelt wurden. Mit dem Update des Tangles wurden technische Probleme und Ineffizienzen behoben und wesentliche Verbesserungen in Bezug auf Leistung, Stabilität, Zuverlässigkeit und Sicherheit implementiert. Exotische Aspekte des Protokolls wurden durch etablierte Standards ersetzt und es wurde eine Fülle von neuen Werkzeugen für Entwickler, Unternehmen und Börsen bereitgestellt.

Das Chrysalis-Update enthält bereits viele Aspekte, die für die Entfernung des Koordinators erforderlich sind. Viele grundlegende Änderungen wurden bewusst frühzeitig vorgenommen, sodass nur noch wenige Anpassungen für das eigentliche Coordicide-Ereignis nötig sein werden. Mit diesen wichtigen Protokollverbesserungen wurde der Prozess der Adoption deutlich beschleunigt, weil es Unternehmen, Entwicklern, Börsen, Custodians und anderen Partnern bereits heute ermöglicht, mit der Implementierung ihrer Lösungen zu beginnen, da es keine grundlegenden Protokolländerungen (Signaturschema, Ledger-State, etc.) mehr geben wird.

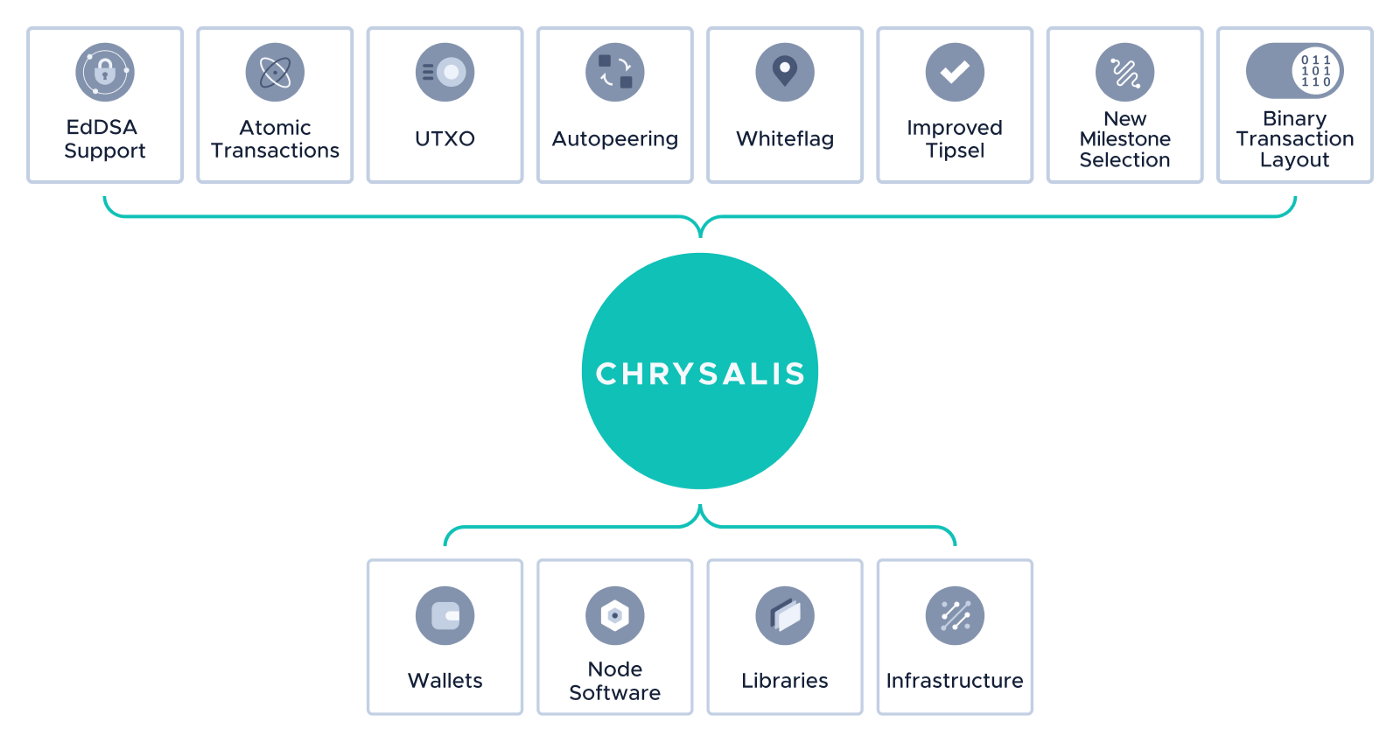

Was ist neu?

EdDSA Support: Das Signaturschema Ed25519 wurde eingeführt und die alte Winternitz One-Time Signature (W-OTS) vollständig ersetzt.

Atomic Transactions: Das Bundle-Konstrukt wurde entfernt und durch einfachere Atomic Transaktionen ersetzt.

UTXO Model: Das aktuelle Guthaben-Modell zur Verfolgung von Adressen wurde auf das UTXO-Modell umgestellt.

Autopeering: Ein Mechanismus, der es den Nodes ermöglicht, automatisch Nachbarn auszuwählen, ohne dass der Node Operator manuell eingreifen muss.

White-Flag: Ein einfacherer Ansatz zur Berechnung der Guthaben, bei dem Konflikte besser vermieden werden.

Improved-Tip-Selection (URTS): Ein deutlich schnellerer und effizienterer Ansatz in der Node-Software, um unbestätigte Transaktionen auszuwählen.

New Milestone Selection: Dieser Mechanismus ermöglicht dem Netzwerk, höhere CTPS (Confirmed Transactions Per Second, Bestätigte Transaktionen pro Sekunde) durchzuführen und steigert dabei die Recheneffizienz.

Binary Transaction Layout: Die ehemals ternären Transaktionen wurde auf binär umgestellt.

Die Ergebnisse des vollständigen Chrysalis Updates sind:

- Transaktionsbestätigungszeiten von etwa 10 Sekunden

- Transaktionen müssen nur noch sehr selten neu angehängt (reattached) werden

- Eine beträchtliche Erhöhung der Message Per Second (MPS) im Mainnet

- Leistungs- und Zuverlässigkeitsverbesserungen für Nodes

- Reduzierte Node-Setupzeiten durch Autopeering

- Wiederverwendbare Adressen (reusable addresses) und Unterstützung von Standard-Kryptographie (EdDSA), wodurch Hardware-Lösungen für alle wichtigen Architekturen möglich werden

- Vereinfachtes Transaktionslayout und eine Verringerung der Transaktionsgröße, wodurch die Leistung weiter gesteigert wurde

- Einführung neuer Features, wie bspw. tokenisierter Vermögenswerte (Digital Assets)

- Signifikante Verbesserungen der Nutzbarkeit und Zuverlässigkeit von IOTA

Der Weg zu Chrysalis

Eine der Hauptaufgaben der IOTA Foundation besteht darin, eine Entwicklungs-Roadmap, die mit der Strategie der Foundation übereinstimmt, zu definieren sowie umzusetzen und dadurch die Produktionsbereitschaft und Akzeptanz des IOTA Protokolls zu erreichen.

Das IOTA-Mainnet ist seit 2016 in Betrieb und die gesamte Engineering-Strategie hat sich (basierend auf der Nachfrage und dem Feedback aus der Branche) erheblich weiterentwickelt.

Die Fortschritte in der Coordicide-Forschung haben dazu geführt, dass viele Konzepte identifiziert wurden, die schon jetzt in das aktuelle IOTA-Mainnet implementiert wurden, um den Benutzern des Protokolls schon vor dem Coordicide einen erheblichen Mehrwert zu bieten. Unsere Entwicklungsstrategie bezüglich Chrysalis wurde angepasst. In diesem Zusammenhang konnten eine Reihe von Upgrades des Protokolls durchgeführt werden, um die Produktionsfähigkeit (Production Readiness) des Protokolls schon vor dem Coordicide zu gewährleisten.

Der Vorteil dieses Ansatzes besteht darin, dass viele Protokolleigenschaften, die gleich oder fast gleich zum Coordicide-Netzwerk sein werden, bereits heute implementiert sind. Dies führt dazu, dass der Coordicide viel einfacher umgesetzt werden kann und bereits frühzeitig ein besseres Set an Entwicklertools zur Verfügung steht.

Die beabsichtigten Ergebnisse für Chrysalis:

- Einfacherer Übergang zum Coordicide – Da der Coordicide erhebliche Fortschritte gemacht hat, können wir sicherstellen, dass alle Entwickler und Unternehmen, die ihre Produkte auf Chrysalis aufbauen, einen möglichst reibungslosen Übergang zum Coordicide Netzwerk haben werden.

- Erhebliche Leistungsverbesserungen - Mit den von Chrysalis eingeführten Änderungen haben wir eine wesentliche Verbesserung der Skalierbarkeit und Zuverlässigkeit des IOTA Mainnets erreicht.

- Verbesserte Entwickler- und Benutzererfahrung - Die neuen Protokollfunktionen und die neuen Bibliotheken, auf denen man aufbauen kann sowie die neue Brieftasche (Wallet) machen IOTA zu einer der besten Plattformen. Diese Neuerungen beseitigen konkrete Schwierigkeiten, die Entwickler heute erleben, während die Lösungen, die auf dem IOTA Protokoll aufbauen, zugleich eine bessere Benutzererfahrung bieten.

- Beschleunigte Adaption - Chrysalis hat IOTA 'Enterprise-Ready' gemacht. Es handelt sich dabei um ein zukunftssicheres, stabiles Protokoll mit einem zuverlässigen Satz von Entwicklertools und Frameworks, die es Startups, Unternehmen und Regierungen schon jetzt ermöglichen, Produkte zu entwickeln und auf den Markt zu bringen, welche auch zukünftig von IOTA unterstützt werden.

Die Phasen von Chrysalis

Das Chrysalis-Upgrade war ein komplexes Unterfangen. Wir mussten eine Reihe verschiedener Produkte koordinieren, um einen reibungslosen Übergang für die aktuellen Benutzer und Partner von IOTA zu gewährleisten. Neben der Core-Node-Software mussten wir auch unsere Wallet-Software, unsere Bibliotheken und die gesamte Infrastruktur aktualisieren.

Eine weitere wichtige Anforderung war es, den einfachen Übergang zum zukünftigen Coordicide-Netzwerk zu gewährleisten. Durch die sorgfältige Planung der dabei eingeführten "Breaking Changes" und die Unterstützung unserer Entwicklertools stellten wir sicher, dass unser wachsendes Ökosystem aus Entwicklern, Startups und Unternehmen zuverlässig neue innovative Produkte auf IOTA entwickeln und auf den Markt bringen kann.

Der Plan zur Umsetzung von Chrysalis gliederte sich in zwei Phasen.

Die erste Phase bestand aus einer verbesserten Tip-Selection-Auswahl (URTS), einer verbesserten Meilensteinauswahl und aus einem White-Flag Ansatz. Diese Verbesserungen wurden nach und nach in die Nodesoftware implementiert. Diese erste Phase erforderte ein Upgrade aller Nodes, einschließlich die des Koordinators. Sie erforderte allerdings keinen Snapshot.

Die erste Phase von Chrysalis führte zu:

- Transaktionsbestätigungszeiten von etwa 10 Sekunden

- Transaktionen, die stabil verarbeitet werden und nur noch selten erneut an den Tangle angehängt (reattached) werden müssen

- Einem erheblichen Anstieg an TPS (Transaktionen pro Sekunde)

- Leistungs- und Zuverlässigkeitsverbesserungen für die Nodes

Die zweite Phase von Chrysalis bestand aus der Übernahme und/oder Implementierung von UTXO, atomaren Transaktionen, wiederverwendbaren Adressen (Ed25519), einem Übergang zum binären Transaktionslayout und einem neuen Satz an Client-Bibliotheken und Entwicklertools. Diese stellten wesentliche Änderungen des Kernprotokolls und der Art und Weise dar, wie Transaktionen strukturiert und verarbeitet werden. Sobald alles getestet, validiert und geprüft war, hatte die IOTA Foundation ein neues Chrysalis-Netzwerk eingerichtet. Das aktuelle Legacy-Netzwerk bleibt parallel über einen längeren Zeitraum betriebsbereit. Dies ermöglicht es Benutzern, Börsen und Partnern nach Belieben zum Chrysalis-Netzwerk zu migrieren. Die Migration ist zeitlich nicht begrenzt.

Die zweite Phase von Chrysalis bestand aus:

- Wiederverwendbaren Adressen und die Unterstützung von Standardkryptografie (EdDSA), wodurch eine effizientere Hardwareunterstützung für alle wichtigen Architekturen möglich ist

- Einem vereinfachten Transaktionslayout und einer Reduzierung der Transaktionsgröße, wodurch Leistung und Effizienz weiter gesteigert werden konnten

- Deutlichen Verbesserungen in der Benutzerfreundlichkeit und Zuverlässigkeit von IOTA

- Einem Wechsel vom Kontenmodell zu einem UTXO-basierten Modell

Die Einführung von wiederverwendbaren Adressen war eine wichtige Änderung für IOTA Token-Inhaber. Dies hat die Benutzerfreundlichkeit von IOTA erheblich verbessert und macht die Integration in neue Börsen, Wallets und Zahlungssysteme viel einfacher. Mit Chrysalis wurde eine neue Wallet namens Firefly veröffentlicht. Diese Wallet ermöglicht den Token-Inhabern einen einfachen Übergang vom aktuellen WOTS-Adressschema zum neuen EdDSA-Schema.

Unser Ziel war es, diesen Übergang für alle Personen im IOTA-Ökosystem so nahtlos wie möglich zu gestalten. Dazu gehörten zum einen eine Vielzahl von Verbesserungen und Aktualisierungen unserer Bibliotheken und Software-Lösungen, zum anderen aber auch Schulungen der Entwickler sowie die Schulungen für unsere Partner.

Von der Theorie in die Praxis

Bei Chrysalis mussten viele harte Entscheidungen getroffen werden, damit eine saubere und zeitnahe Umsetzung gewährleistet werden konnte. Die folgenden Komponenten wurden mit diesem Update erfolgreich spezifiziert und implementiert.

Spezifikation und Standardisierung

Spezifikationen sind ein wesentlicher Bestandteil des neuen Entwicklungsprozesses. Alle neuen Softwareprojekte (Node-Software, Wallet, Identity, Access, Streams usw.) basieren auf geprüften Spezifikationen. Spezifikationen sind dazu da, die beabsichtigte Funktionalität eines Projekts genauer zu beschreiben. Auf diese Weise wird es beispielsweise für externe Partner einfacher, Auditmaßnahmen durchzuführen oder die Entwicklung eigener Implementierungen in verschiedenen Sprachen voranzutreiben.

Die Chrysalis-Änderungen werden in Form von RFCs spezifiziert. Man kann alle RFCs im Repository protocol-rfcs finden.

Die Liste der Chrysalis RFCs umfasst:

- Verbesserte Tipp-Selection-Auswahl (URTS)

- Verbesserte Meilensteinauswahl

- White Flag Ansatz zur Berechnung von Guthaben

- Auf IOTA angepasstes UTXO-Protokoll (Unspent Transaction Output)

- Ed25519 Signaturschema

- Wiederverwendbare Adressen (Ed25519)

- Nachrichtenobjekt

- Binäres Transaktionslayout

- Nachricht Arbeitsnachweis (Proof of Work)

- Staubschutz (Dust Protection)

- Neues Dateiformat für lokale Snapshot-Dateien

- Bech32-Adressformat

- RESTful-Node-API

- Eventful-Node-API

Wallet-Unterstützung

Die Trinity Wallet war eine beliebte IOTA-Wallet. Mit Chrysalis wurde eine neue Wallet-Implementierung, Firefly, veröffentlicht. Das Team hatte an einer vollständigen Neuausrichtung der Wallet-Architektur und einer komplett neu gestalteten Benutzerführung gearbeitet. Kernstück war eine neue Wallet-Bibliothek, die in Rust geschrieben wurde. Die Wallet-Bibliothek wurde auf eine Weise entwickelt, die anderen Entwicklern die einfache Implementierung von IOTA-Wallets in ihren Anwendungen ermöglicht. Firefly verwendet eine neue Rust-Bibliothek namens Stronghold. Stronghold ermöglicht eine ultrasichere Handhabung und Aufbewahrung von Geheimnissen.

Infrastruktur

Derzeit unterstützt die IOTA Foundation zwei öffentliche Netzwerke: das Mainnet und das Devnet (das Devnet ist für die Validierung von Prototypen und Anwendungstests bestimmt). Beide Netzwerke bieten öffentliche Endpunkte für Benutzer und Partner an.

Das frühere Mainnet wurde zwar durch das neue Chrysalis-Netzwerk ersetzt, es bleibt jedoch über einen längeren Zeitraum weiterhin in Betrieb. Zum Zwecke des zeitunabhängigen Übergangs von Projekten, die auf dem alten Devnet bereitgestellt wurden, wurde das Devnet erst nach der Veröffentlichung von Chrysalis aktualisiert.

Chrysalis Testnetz

Im Testnetz bereitgestellte Nodes können mit einem Load Balancer unter folgender Adresse abgefragt werden:

api.lb-0.testnet.chrysalis2.com

Wir empfehlen, für die meisten Szenarien den Load Balancer zu verwenden.

Einzelnodes-Endpunkte, die natives MQTT (Message Queuing Telemetry Transport) verfügbar machen, sind:

api.hornet-0.testnet.chrysalis2.com

api.hornet-1.testnet.chrysalis2.com

api.hornet-2.testnet.chrysalis2.com

api.hornet-3.testnet.chrysalis2.com

Fazit

Chrysalis ist die bisher vielversprechendste Upgrade-Serie für IOTA. Es war ein wichtiger Schritt für die Produktionsbereitschaft mit erhöhtem Transaktionsdurchsatz, Netzwerkstabilität sowie verbesserter Benutzerfreundlichkeit und ermöglicht es, neue Funktionen und Anwendungsfälle zu entwickeln. Die letzten Wochen und Monate gehörten zu den aufregendsten in der Geschichte von IOTA. Wir sind auf einem klaren Weg zur Einführung von IOTA als Basistechnologie für das Internet der Dinge (Internet of Things - IoT).

Firefly

Eine neue Wallet für IOTA 1.5

Die bevorstehenden grundlegenden Änderungen im IOTA-Protokoll (neues Signaturschema etc.) verlangen eine völlig neue Wallet-Architektur. IOTA hat diesen Umstand zum Anlass genommen, um die Wallet von Grund auf neu zu überdenken: von der Transaktionslogik über das Benutzererlebnis bis hin zum Design. Die neue Wallet namens "Firefly" soll als Plattform für das aktuelle und zukünftige IOTA-Ökosystem dienen.

Die technische Architektur und die Benutzerschnittstelle der Wallet wurden mit Blick auf spätere Ergänzungen wie Digital-Assets, Chat und Kontaktmanagement recht modular entworfen. Während im Laufe des nächsten Jahres eine Reihe zusätzlicher Funktionen zum Stack der Wallet hinzukommen werden, wurde in der ersten Version von Firefly zunächst ein besonderer Wert auf Sicherheit, Benutzerfreundlichkeit und eine erweiterbare Architektur gelegt.

Es gibt bereits einige offensichtliche Unterschiede zu der alten Trinity-Wallet:

- Profile: Die App kann von mehreren Personen auf demselben Gerät genutzt werden, ohne Zugriff auf die Wallets der anderen Personen zu gewähren.

- Konten: Ein Benutzer kann seine Geldmittel z. B. auf ein Hauptkonto, ein Ausgabenkonto und ein Ledger Nano-Konto aufteilen.

- Pin-Code: Eine PIN Eingabe öffnet die Wallet, ohne dass jemals der Seed entschlüsselt wird, wodurch der Kontostand sicher überprüft werden kann.

- Wiederverwendbare Adressen: Die neuen Chrysalis Adressen (Bech32 Standard) fangen immer mit "iota" an und sehen wie im folgenden Beispiel aus: "iota11qykf7rrdjzhgynfkw6z7360avhaaywf5a4vtyvvk6a06gcv5y7sksu7n5cs".

- Wiederherstellungssätze: Das Backup erfolgt über die 24-Wort-Wiederherstellungssätze (Bip39 Standard).

- Bedienung: Verbesserte Benutzerfreundlichkeit und Netzwerkleistung.

- Netzwerkindikator: Zeigt Informationen über den aktuellen Zustand des IOTA-Netzwerks an.

Unter der Haube

Ein erweiterbarer und exportierbarer Anwendungskern

Mit diesem Konzept können alle Entwicklungen von anderen Entwicklern in neuen Anwendungen wiederverwendet werden.

Folglich existieren bereits einige nützliche Tools für andere Entwickler, mit denen sie ihre eigenen Anwendungen entwickeln können.

stronghold.rs - Eine sichere Mehrzweckbibliothek zur Handhabung und Speicherung von Seeds

Stronghold ist die bedeutendste Neuerung, welche die Sicherheit der Wallet erheblich verbessert. Sensible Operationen wie Adressgenerierung und Transaktionssignierung finden in einem isolierten Anwendungsspeicher statt, wodurch der Seed von potenziellen Angreifern ferngehalten wird. Stronghold stellt eine Schlüssel-Werte-Datenbank bereit in der Anwendungen Daten speichern können. Das bedeutet, dass die Wallet vollständig portabel wird: Um die Transaktionshistorie auf ein anderes Gerät oder eine andere Wallet-App zu übertragen, wird nur ein aktuelles Stronghold-Backup benötigt.

wallet.rs - Eine vielseitige Wallet-Bibliothek

Die gesamte Transaktionslogik in Firefly wird von wallet.rs bereitgestellt - einer umfassenden, in Rust geschriebenen IOTA Wallet-Bibliothek. Die Bibliothek bietet alle Funktionen, die für die Erstellung von Wallets und die Integration von Börsen (exchanges) benötigt werden, von der Kontoerstellung über die Initiierung von Transfers bis hin zur Zustandsverwaltung und Sicherung. Die erste Version wird mit Neon-Bindungen für Node JS kommen, Python und WASM werden folgen, weitere sind zu einem späteren Zeitpunkt geplant.

Mit wallet.rs und stronghold.rs können Entwickler auf einfache Weise sichere Wallet- und Zahlungsfunktionalitäten in eine Vielzahl von Anwendungsfällen und Umgebungen integrieren. Zudem wird die Mentalität der Wiederverwendbarkeit auch auf das Design der Benutzerschnittstelle angewandt und IOTA plant, eine Komponentenbibliothek für Entwickler zur Verfügung zu stellen, die neu gestaltet und in eigenen Projekten verwendet werden kann. Parallel wird an einem Plugin-System mit einer Zugangskontroll-API gearbeitet, um den Benutzern die Kontrolle darüber zu geben, welche Funktionen in der Wallet aktiviert werden sollen. IOTA rechnet mit einer Reihe von Community-Projekten, bei denen Wallets und andere Anwendungen mit diesen Tools entwickelt werden.

Die Zukunft von Firefly

Firefly dient als Einstiegspunkt in das IOTA-Ökosystem und IOTA wird das Benutzererlebnis als Zahlungsprotokoll der Zukunft mit neuen Funktionen verbessern. Die Priorität liegt aber zunächst auf der Desktop-Version, bevor die Aufmerksamkeit auf mobile Geräte gelenkt wird.

Die neue Wallet ist eine modulare Plattform für unterschiedliche Anwendungen, ggf. auch von Drittanbietern. Im Folgendem werden ein paar dieser kommenden Funktionen aufgelistet:

-

Mana-Delegation: Diese Funktion wird im Mainnet erst ab dem Coordicide zwingend benötigt, man wird dann (potenziell gegen Bezahlung) das von den gehaltenen Token erzeugte Mana an Nodes verpfänden können.

-

Kontaktsystem: Konto-Adressen können mit Namen verknüpft werden. Damit löst Firefly das Problem der komplizierten Adressierung von Kryptowährungen für Benutzer und macht sich wiederholende Transaktionen (Bsp.: Geschäftskontakte oder Freunde) sicherer und schneller.

-

Chat mit Bezahlfunktion: Der Nutzer soll mit Kryptowährungen so einfach umgehen können, wie beim Versenden von Textnachrichten oder beim Scannen eines QR-Codes. Die Messaging-App ähnelt in ihrer Funktionsweise der von Tencent betriebenen App WeChat. Diese deckt bereits über 30 Prozent der mobilen Zahlungen in China ab und erfreut sich steigender Beliebtheit.

-

Digitale Identität: Durch die Bereitstellung einer digitalen Identität für Benutzer wird das Vertrauen in Transaktionen erhöht. Benutzer können ihr Profil mit überprüfbaren Anmeldeinformationen wie von Drittanbietern validierten KYC-Informationen verbessern. Auch könnte sich ein Benutzer an verschiedenen Terminals auf einfache Weise mit dem Handy über NFC ausweisen. Eine Implementierung der digitalen Identität eröffnet eine große Menge an weiteren Anwendungsfällen.

-

Browsererweiterung: Diese kommt, allerdings darf man auf die Umsetzung gespannt sein. Wird es etwas Ähnliches wie Metamask? Eventuell mit einer Brücke zu ETH? Die Gerüchteküche brodelt.

-

DApp-Interaktion: Verschiedene Drittanbieter-Apps werden mit der Wallet und ggf. untereinander kommunizieren können. Beispielsweise könnten Exchanges, Börsen oder Banken die IOTA-Wallet-Plattform als Grundlage für eigene Anwendungen nutzen, um mit dem Tangle zu interagieren. Dies erschafft völlig neue Servicedienstleistungen und Anwendungsgebiete. Neben dem einfacheren und schnelleren Kauf/Verkauf von MIOTA könnte dies auch Umtausch-Transaktionen von EUR/MIOTA in Echtzeit ermöglichen, wenn die Wallet eine Drittanbieter-App mit Banklizenz und so mit direkter Bankverbindung bekommen würde.

-

Zugriffskontrolle: Mit IOTA-Access kann der Zugriff/Zugang auf unterschiedlichste Geräte/Orte gewährt werden.

-

Digital Assets: Die Verwaltung von Colored Coins und NFTs wird zukünftig ebenfalls mit der Wallet möglich sein.

Migration: Was ist zu beachten?

Chrysalis - Sicherheit bei der Token-Migration

Die nächste Phase der Entwicklung von IOTA beinhaltet eine Token-Migration vom alten Legacy-Netzwerk zum neuen Chrysalis-Netzwerk mit Hilfe der Firefly-Wallet. Dieser Artikel bietet eine kurze Anleitung, wie man sich sicher durch das Cryptoland bewegt und Social-Engineering-Angriffe und Phishing-Versuche vermeidet.

Der offizielle Starttermin der Chrysalis-Netzwerkmigration war Mittwoch, der 21. April 2021. Das Netzwerk-Update selbst wurde am darauffolgenden Mittwoch, dem 28. April 2021, gestartet. Die eine Woche zwischen Migrationsbeginn und Netzwerk-Update ermöglichte es Nutzern, Börsen und Verwahrern, ihre Token-Migration vor dem Netzwerk-Update vorzubereiten. Benutzer waren nicht verpflichtet, ihre Token vor dem Netzwerk-Update zu migrieren. Sie werden mindestens bis zu IOTAs "Coordicide" in der Lage sein, ihre Token-Migration durchzuführen. IOTA-Token, die an Börsen aufbewahrt werden, werden von den Börsen im Namen ihrer Nutzer migriert.

Gefahr durch Betrüger

Dem Kaninchenbau ins Kryptoland zu folgen, eröffnet unendliche Möglichkeiten in technischer, finanzieller und professioneller Hinsicht. Doch leider gehört es zu dieser "interessantesten Branche der Welt", dass Neulinge und unerfahrene Nutzer nicht selten in die Fänge krimineller Akteure geraten, die mit Hilfe von 'Impersonification' und 'Social Engineering', getarnt als der Versuch, hilfreich zu sein, an Gelder, Token und persönliche Informationen ihrer Opfer gelangen.

Der Paradigmenwechsel, den die Dezentralisierung darstellt, birgt auf der einen Seite ein enormes Potenzial für finanzielle Selbstbestimmung und einen unerschöpflichen Raum für Innovationen. Auf der anderen Seite bringt er ein Maß an Eigenverantwortung mit sich, das im Idealfall dazu führen kann, dieses Ökosystem von seiner besten Seite zu erleben, im schlimmsten Fall jedoch dazu führt, gleich zu Beginn der Reise ausgeraubt zu werden.

Sei deine eigene Bank (Be your own bank) ist das Mantra, seit DLT die Welt innoviert, und besonders in Zeiten steigender Bewertungen nehmen die finanziellen Anreize für Betrüger proportional zu.

Die Dezentralisierung diktiert, dass eine einmal abgeschlossene Transaktion nie wieder rückgängig gemacht werden kann. Dies bedeutet, dass gestohlene Gelder nicht wiederhergestellt werden können.

Besonders in Zeiten der Token-Migration für das Chrysalis-Update ist es wahrscheinlich, dass Nutzer, die Hilfe beim Migrationsprozess benötigen, zur Zielscheibe von Betrügern werden.

Um unserer Community und den Nutzern eine Hilfestellung zu geben, hat die IOTA Foundation eine Liste mit einfach zu befolgenden "Best Practices" erstellt, die zum Schutz vor böswilligen Akteuren unter allen Umständen befolgt werden sollten.

Best-Practices

a) Teile niemals persönliche Informationen über die Menge der Token, die du besitzt oder wo und wie du deine Token aufbewahrst, einschließlich Passwörter, Passphrasen zur Wiederherstellung sowie Benutzernamen von Wallet-Konten oder Börsen.

Teile diese Informationen mit niemandem - auch nicht mit Mitgliedern der IOTA Foundation.

b) Teile niemals den Seed, den Privat-Key, die Ledger-Passphrase mit 24 Wörtern oder die Adresse zu deinen Token mit irgendjemandem - auch nicht mit Mitgliedern der IOTA Foundation.

c) Mitglieder und Moderatoren der IOTA Foundation werden niemals nach deinem Seed, deinem Privat-Key oder deinem Ledger-Passphrase mit 24 Wörtern fragen. "Nie" bedeutet wirklich nie. Es gibt keine Ausnahmen, niemals. Falls dies doch passiert, dann melde dich umgehend bei einer vertrauenswürdigen Person der IOTA Foundation, um diesen Vorfall aufzuklären.

d) Wenn du von angeblichen IOTA Foundation-Mitgliedern oder Moderatoren auf dem IOTA Discord über deine Token angesprochen wirst, sind das mit Sicherheit keine Mitglieder der IOTA Foundation, sondern bösartige Akteure, die sich als IF-Mitglieder ausgeben. Leider ist es auf Discord durch bezahlte Abonnements unglaublich einfach, sich überzeugend als andere Benutzer, Moderatoren oder sogar Mitarbeiter auszugeben.

Was zu tun ist, falls du Hilfe benötigst:

a) Wenn du bei der Migration deiner Token auf Hindernisse stoßen solltest, kannst du im offiziellen IOTA-Discord nach Unterstützung durch die Community suchen. Sobald du dich angemeldet hast, besuche den #help-Kanal, lese die Anweisungen und befolge sie. Der beste Weg um Hilfe zu erbitten, ist, es öffentlich in diesem Kanal zu tun: Solange deine Konversation öffentlich ist und nicht in privaten Nachrichten, gibt es weniger Risiko, weil jeder sehen kann, ob ein Betrüger versucht, dich zu betrügen und dich darüber informieren wird.

b) Wenn du jemanden über eine private Nachricht auf Discord um Hilfe bitten möchtest, dann stelle sicher, dass DU derjenige bist, der die Unterhaltung beginnt: Die Auswahl eines offiziellen Gesprächspartners aus der Seitenleiste und das Starten der Konversation durch dich selbst ist ohne Risiko, da Imitatoren nicht als grün gefärbte offizielle Mitglieder der IOTA Foundation in der Seitenleiste angezeigt werden können. Eine Konversation zu beginnen, indem man jemanden Offiziellen aus der Seitenleiste auswählt, ist daher sicher. Eine Direktnachricht von jemandem anzunehmen, der nur den gleichen Namen wie jemand in der Seitenleiste hat, ist nicht sicher. Es könnte sich um einen Betrüger handeln, der nur den gleichen Namen hat wie die offiziellen Mitarbeiter, die in der Seitenleiste angezeigt werden.

c) Lade deine Software nur von vertrauenswürdigen Quellen herunter (normalerweise Webseiten, die mit .IOTA.org enden). Um sicherzustellen, dass du nur besagte vertrauenswürdige Anwendungen verwendest, ist es ein guter Anfang, nach Links in den offiziellen Blog-Beiträgen (https://blog.IOTA.org) zu suchen.

d) Klicke niemals auf zufällige Links, die von angeblichen Mitgliedern oder angeblichen Moderatoren eines IOTA-bezogenen Social-Media-Kanals zur Verfügung gestellt werden, da sie ein hohes Risiko bergen, schädliche Software zu enthalten, die dein System kapern könnte.

Migration mit Firefly

Wenn es um die Chrysalis-Migration geht, wird Firefly dich Step-by-Step durch den gesamten Migrationsprozess führen. Dafür musst du nur deinen alten Seed in Firefly eingeben und dem Schritt-für-Schritt-Prozess folgen. Die Pre-Chrysalis Migrationsperiode begann am 21. April und das neue Netzwerk startete am 28. April. Als Nutzer konntest du wählen, ob du bereits während dieses Zeitraums migrieren wolltest oder damit bis nach Chrysalis Update warten möchtest. Es besteht keine Eile, deine Token zu migrieren - allerdings wird von der IOTA Foundation empfohlen, dies vor dem Coordicide-Update durchzuführen!

Nachdem du deinen Seed eingegeben hast, wird Firefly eine neue Mnemonik erstellen und eine EdDSA-Adresse im Chrysalis-Netzwerk für deine Token generieren. Dieser schwierige Vorgang wird vollständig automatisiert von der Firefly-Wallet durchgeführt und die Token-Inhaber werden über eine einfache Benutzeroberfläche durch den gesamten Prozess geführt. Dieser Artikel dient als weiterführende Anleitung für die automatisierte Token-Migration. Betrachte ihn als ergänzende Referenz, um sicherzustellen, dass alles reibungslos abläuft!

Wir raten dir außerdem, den IOTA Foundation Blogbeitrag über "Sicherheit während der Token-Migration" zu lesen oder den vorherigen Artikel hier im Heft "Migration, was ist zu beachten?".

Migrieren von Geldern

Möchtest du deine Token auf das neue Netzwerk migrieren? Das ist ganz einfach, doch einige Dinge solltest du beachten: Die meisten Nutzer werden den gleichen Migrationsprozess durchlaufen, allerdings kommt es vor, dass einige Nutzer einen etwas anderen Ablauf haben. Doch auch bei Abweichungen hat die IOTA Foundation den Übergang so einfach wie möglich gestaltet. Der Prozess bietet dir Optionen, die dich bei der Migration unterstützen.

Die Schritte werden dir nun im Folgenden erläutert.

Beachte, dass du keinen Migrationsprozess einleiten musst, wenn sich deine Token auf einer Börse befinden, da die Börsen die Token-Migration für dich durchführen.

Wenn du viele kleine Beträge (< 1Mi) hast, die über viele Adressen verteilt sind, ist es eventuell nicht möglich, diese kleinen Beträge zu migrieren.

Unabhängig davon, ob man Trinity auf einem Desktop-Computer oder auf einem mobilen Gerät verwendet, und unabhängig davon, ob die Migration vor dem Netzwerk-Update oder danach eingeleitet wurde, folgen alle Token-Migrationen einem grundlegenden Prozess:

- Importiere deine IOTAs nach Firefly.

- Prüfe, ob der Kontostand korrekt ist.

- Erstelle ein neues Passwort und eine neue PIN für deine Wallet.

- Erstelle eine Wiederherstellungsphrase und ein Stronghold-Backup für deine Wallet.

- Starte den automatischen Migrationsprozess.

- Erkunde Firefly.

Standardablauf einer Token-Migration

Lade zunächst Firefly auf deinen Rechner (Windows, Mac oder Linux) herunter. Bitte nutze hier nur die Download-Links von der Firefly Website https://firefly.iota.org. Nachdem du Firefly installiert und geöffnet hast, bieten sich dir zwei Möglichkeiten, den bestehenden Seed in Firefly zu laden: entweder durch eine Textsicherung oder eine Dateisicherung.

Textbackup - IOTA-Seed eingeben (81 Zeichen).

Dateibackup - Importieren einer Trinity-SeedVault-Datei (mit der Endung .kdbx).

Hinweis: Wenn du dein Trinity-Backup verloren hast, kannst du in den Einstellungen von Trinity Desktop oder Trinity Mobile den Seed aus Trinity erneut exportieren.

Um über Chrysalis auf dem Laufenden zu bleiben und die verfügbaren Ressourcen für das größte Upgrade in der Geschichte von IOTA zu sehen, besuche die Projektseite von Chrysalis: https://chrysalis.iota.org. Wenn du weitere Fragen hast, schau in dem #firefly-discussion Kanal auf dem offiziellen IOTA Discord vorbei.

Ledger

Chrysalis Migration für Ledger-Nutzer - Don't Panic!

Dieser Artikel gibt euch ein paar Hintergrundinformationen für die Migration des Hardwarewallets Ledger Nano zum neuen Chrysalis Netzwerk mit der Firefly Wallet.

Mehr Informationen zur Firefly Wallet findest du auf der offiziellen Website

https://firefly.iota.org/

Vorsicht! Bitte lade eine Wallet Sofware nur von der vertrauenswürdigen Seite iota.org herunter.

Das Chrysalis-Update von IOTA erfordert die Migration der Token vom alten legacy (dt. Erbe, Altbestand) Mainnet (IOTA 1.0) zum neuen Chrysalis Netzwerk (IOTA 1.5). Die Firefly-Wallet führt dich nahtlos durch den Migrationsprozess. Dafür musst du nur das Ledger Nano-Gerät an deinem PC anschließen, Firefly öffnen und der Schritt-für-Schritt Anleitung folgen.

Was geschieht da?

Die Migration vom Legacy-Netzwerk zum neuen Chrysalis-Netzwerk beinhaltet die Umstellung von Adressen mit Winternitz One-Time Signature auf wiederverwendbare EdDSA-Adressen. Diese Protokolländerungen erfordern eine Aktualisierung der alten Ledger Nano App und einen Wechsel von der alten Wallet Software Trinity zur neuen Wallet Software namens Firefly.

Nachdem du den Ledger Nano angeschlossen hast, wird Firefly den Migrationsprozess starten und dich durch eine Reihe von Schritten führen. Dieser Artikel erklärt, was bei dem automatisierten Prozess in Firefly passiert und soll dir Bedenken nehmen, etwas Falsches zu machen.

Migration

Möchtest du deine Token auf das neue Netzwerk migrieren? Das ist ganz einfach: Die meisten Nutzer werden den gleichen Migrationsprozess durchlaufen. Doch auch bei Abweichungen hat die IOTA Foundation den Übergang so einfach wie möglich gestaltet. Firefly unterstütz euch in diesem Fall mit entsprechenden Optionen.

Alle Ledger-Token-Migrationen folgen dem gleichen Grundprozess:

- Erstelle ein neues Firefly-Profil mit einem PIN-Code.

- Schließe den Ledger mit dem orginalen Kabel an.

- Installiere über Ledger Live sowohl die alte, als auch die neue IOTA Ledger-App.

- Schließe Ledger Live, öffne die neue Ledger-App und generiere eine neue Chrysalis-Adresse.

- Wechsele nun zur alten Ledger-App und überprüfe, ob das Guthaben korrekt ist.

- Starte den automatischen Migrationsprozess.

- Das war's schon - nun kannst du Firefly erkunden und das neue IOTA Chryslis Netzwerk testen!

In den ersten Wochen wurden über 1 Milliarde US-Dollar (1,3 Peta IOTA) zu Chrysalis migriert. Mit der Implementierung der Ledger-Unterstützung wird erwartet, dass diese Zahl dramatisch ansteigen wird. Mehrere Börsen warten auch auf diese Funktion für ihre eigenen Integrationen und die IOTA Foundation arbeitet mit ihnen zusammen, um die Chrysalis-Unterstützung abzuschließen.

Warum die Veröffentlichung so lange gedauert hat und was wir daraus gelernt haben

Das Chrysalis-Netzwerk ging erstmals am 28. April live, doch Ledger-Benutzer mussten einige Monate warten, bevor sie über Firefly zu Chrysalis migrieren konnten. Die IOTA Foundation ist sich bewusst, dass dies eine inakzeptabel lange und für viele Leute frustrierende Zeit war. Es entspricht weder den hohen Standards der IOTA Foundation, noch den Standards, die unsere Community von uns erwartet. Vor diesem Hintergrund möchten wir einige Informationen darüber teilen, warum es so lange gedauert hat, welche Fehler gemacht wurden und wie die IOTA Foundation in Zukunft sicherstellen möchte, dass Protokoll-Upgrades und neue Funktionen reibungsloser veröffentlicht werden.

Einige Wochen vor Veröffentlichung von Chrysalis wurde klar, dass der Ledger-Support bis dahin nicht bereitstehen wird. Ledger Nutzern, die ihr Guthaben früher migrieren wollten, wurde geraten, ihr Guthaben zunächst an eine Nicht-Ledger-Adresse zu senden. Nach dem damaligen Wissen hatte man damit gerechnet, die Integration zeitnah abschließen zu können. Leider führte eine Reihe von unerwarteten Ereignissen und Rückschlägen während der Entwicklung zu einem viel längeren Zeitrahmen, als ursprünglich erwartet.

Chrysalis war ein kolossales Unterfangen. Es war das erste Mal in der Geschichte von IOTA, dass alle Teile des IOTA-Stacks berührt wurden, einschließlich einer kompletten Überarbeitung des Protokolls, einer vollständigen Neufassung aller Bibliotheken und Wallets und natürlich der notwendigen Migration von (jetzt veralteten) WOTS-Adressen zu EdDSA-Adressen in Chrysalis. Die gesamte Engineering-Abteilung hat intensiv zusammengearbeitet, um die umfangreichen Änderungen koordiniert umzusetzen. In dieser arbeitsintensiven Zeit wurden jedoch auch einige Fehler gemacht - aber daraus hat das Team gelernt und analysiert, wo es sich verbessern muss.

Da für Chrysalis an vielen Fronten gleichzeitig gearbeitet wurde, hatten einige Teams, einschließlich des Firefly-Teams, zu wenig Entwickler um termingerecht liefern zu können. Die Unterbesetzung durch Überarbeitung auszugleichen ist natürlich kein skalierbarer Ansatz. Daher hat die IOTA Foundation mehr als 20 Entwickler und technische Redakteure zusätzlich eingestellt, die in mehreren Teams in der gesamten Entwicklungsabteilung tätig sind und sicherstellen, dass die ehrgeizigen Pläne erreicht werden können. Chrysalis war auch eine Gelegenheit, viele der internen teamübergreifenden Engineering-Praktiken zu verfeinern.

Die IOTA Foundation hat ebenfalls erkannt, dass die Kommunikation rund um die Ledger-Veröffentlichung, insbesondere im Hinblick auf die geschätzten Zeitpläne und die Regelmäßigkeit der Statusaktualisierungen, nicht ausreichend war. Informationen und Updates werden nun über alle Kanäle hinweg und in erhöhter Frenquenz bereitgestellt.

Nächste Haltestelle: Coordicide!

Genau wie bei der Bitcoin-Blockchain besteht das IOTA-Tangle aus tausenden von Full-Nodes, die Messages über das Gossip-Protokoll übermitteln. Jede Node verwendet dieses Protokoll, um zu validieren, ob seine Kopie des Ledgers (hinsichtlich des Datenbestands im Tangle) mit dem Rest des Netzwerks übereinstimmt bzw. konsistent ist.

Die Art und Weise, wie die Konsens-Finalität im Tangle erreicht wird, ist aktuell noch zentralisiert. Eine Reihe von Transaktionen, die dem DAG des Tangles hinzugefügt werden, werden von einem speziellen, zentralen Node namens "Coordinator" (dt. "Koordinator") als valide bezeichnet, sobald er den Tip, also die letzte Transaktion dieser Reihe, ausgewählt und mit dem anheften einer eigenen Transaktion bestätigt hat. Auf diese Weise werden alle Transaktionen die dieser Tip referenziert, ebenfalls bestätigt. Andere - bspw. widersprüchliche - Transaktionen bleiben hingegen zurück, ohne jemals von dem Koordinator bestätigt zu werden. Ähnlich wie bei Bitcoin, wo sog. "Checkpoints" bis zum 16.06.2014 (also über 5 Jahre nach Aktivierung des Netzwerks) normal waren, ist der Einsatz dieser zentralisierten „Finalitätsvorrichtung“ derzeit noch notwendig, um die Sicherheit des noch jungen und nicht vollständig fertig gestellten Netzwerks zu gewährleisten.

Hinweis: Der "Coordinator", dessen Code Open Source zur Verfügung steht, kann lediglich Transaktionen validieren. Konsensregeln kann er dagegen nicht umgehen, womit es ihm auch nicht möglich ist, IOTA-Token zu erschaffen, einzufrieren oder einen anderen "Betrug" im Netzwerk zu begehen! Es wird schließlich immer von allen Nodes überprüft, was der "Coordinator" macht.

Bei IOTA gibt es im Grunde keine protokollbedingten Engpässe - die Skalierbarkeit ist einzig und allein durch die Hardware und die Gesetze der Physik beschränkt. Derzeit ist der "Coordinator" ein solcher Engpass, welcher das Protokoll daran hinter wirklich zu skalieren. Zudem stellt der "Coordinator" einen "Single Point of Failure" dar und verhindert, dass IOTA ein vollständig dezentrales Netzwerk ist. Die Entfernung des "Coordinators" - auch bezeichnet als "Coordicide" (Komposition aus den Wörtern "Coordinator" und "Homicide" (dt. Mord)) - ist aus den genannten Gründen das nächste große Ziel der IOTA Foundation (IF). Die Forschungs- und Entwicklerteams der IF haben mit dem Chrysalis Update die Grundlagen geschaffen, um das Ziel einer vollständigen Dezentralisierung im Hinblick auf den Konsens zu erreichen. Ein weiterer wichtiger Meilenstein ist das erst vor kurzem gestartete "IOTA 2.0 DevNet" (urspr. als "Nectar" bezeichnet). Es ist das erste vollständig dezentrale, also ohne "Coordinator" funktionierende, IOTA-Entwicklungsnetzwerk, welches auf dem Chrysalis Update basiert. Es stellt den Prototypen für das zukünftige, vollständig dezentrale IOTA-Hauptnetzwerk dar. Bevor jedoch irgendwann der Wechsel vom Entwicklungs- zum Hauptnetzwerk, und damit der eigentliche "Coordicide", durchgeführt werden kann, muss das "IOTA 2.0 DevNet" noch intensiv "auf Herz und Nieren" getestet werden. Diese Tests sollen idealerweise nicht nur durch die Teams der IF, sondern insb. auch durch die IOTA-Community bzw. Externe Personen durchgeführt werden. Geplant sind hierfür u.a. finanzielle Anreize, um eventuell vorhandene Sicherheitslücken zu finden und zu beheben. Deshalb lädt die IOTA Foundation jeden Sicherheitsforscher, Hacker und Interessierten ein, sich mit dem "IOTA 2.0 DevNet" und seiner Funktionalität genauer auseinanderzusetzen!

- Der offizielle Blogpost zum "IOTA 2.0 DevNet": https://blog.iota.org/iotav2devnet/

IOTA-Konsens nach dem Coordicide: Wie funktioniert das konkret?

Nach der Analyse verschiedener Ansätze kam das Forschungsteam der IF zu der bereits angesprochenen Lösung namens "Coordicide", welche auf der Lösung von Konflikten mithilfe eines Abstimmungssystems beruht. Dies bedeutet, dass die Nodes bei zwei beliebigen, in Konflikt stehenden Transaktionen abstimmen und ihre Meinung darüber austauschen muss, welche Transaktion als gültig erachtet werden sollte. Damit jedoch ein solches Modell sicher funktioniert, müssen diverse Sicherheitsmaßnahmen implementiert werden, damit das IOTA Protokoll keine Angriffsvektoren bietet, welche die Sicherheit des Netzwerks beeinträchtigen würde. Sybil-, Eclipse- und Spam-Angriffe sind nur einige der Angriffsvektoren, für die entsprechende Sicherheitsfeatures im Code von IOTA implementiert werden müssen. Der "Coordicide" sollte daher sorgsam und mit Bedacht geplant und durchgeführt werden. Das "IOTA 2.0 DevNet" stellt den Prototypen vom "Coordicide"-Netzwerk dar und implementiert all diese Funktionen mit einer Reihe von Modulen, die zusammenwirken, um einen dezentralen Konsensus zu erreichen. Dieser Ansatz macht den "Coordicide"-Vorschlag und das zukünftige Protokoll modular, sodass jedes Modul unabhängig voneinander getestet, ersetzt oder verbessert werden kann.

Stronghold

Was ist Stronghold?

Stronghold ist eine Sammlung von Mehrzweckbibliotheken zur sicheren Verwaltung und Schutz von digitalen Geheimnissen z.B. Passwörter, sehr persönliche Daten oder private Schlüssel.

Stronghold: Kurz und knackig erklärt

Bei Stronghold handelt es sich um eine Software-Implementierung die mittels der Programmiersprache Rust extrem sicher entwickelt wurde. Ihr alleiniger Zweck ist es, digitale Geheimnisse, wie Seeds, Schlüssel oder Passwörter vor der Gefahr durch Hacker und versehentliche Leaks zu schützen.

Wie genau funktioniert das?

Stronghold verwendet versionierte und dateibasierte Snapshots mit doppelter Verschlüsselung, die leicht gesichert und sicher zwischen Geräten ausgetauscht werden können. Entwickelt in Rust, bietet Stronghold starke Garantien für Speichersicherheit und Prozessintegrität.

Die entwicklerfreundlichen Bibliotheken von Stronghold integrieren das IOTA-Protokoll und dienen als Referenzimplementierung für jeden, der nach Inspiration oder den besten Tools seiner Klasse sucht. Die Low-Level-Bibliotheken haben keinerlei Bezug zur Kryptowährung oder dem Tangle. Diese Funktionen befinden sich erst auf höherer Ebene, so dass Stronghold auch für Software-Projekte eingesetzt werden kann, welche nicht direkt etwas mit einem Distributed Ledger zu tun haben, sondern bspw. lediglich bestimmte wertvollen Daten lokal schützen soll.

Intern setzt die IOTA Foundation Stronghold zur Sicherung ihrer neuen Wallet Software "Firefly" ein. Außerdem ist Stronghold die Grundlage für die neue Wallet Library "wallet.rs". Diese wurde ebenfalls in Rust geschrieben, kann jedoch durch "bindings" auch mit anderen Programmiersprachen wie NodeJS, Java oder Python genutzt werden.

Wo kann man Stronghold einsetzen?

Aufgrund der hohen Flexibilität gibt es neben der Sicherung von Kryptowährungs-Wallets noch viele weitere spannende Anwendungen, die mit Stronghold erstellt werden können. Die Low-Level-Engine von Stronghold ist völlig Anwendungsfall unabhängig und so flexibel, dass die Verschlüsselungsalgorithmen nach Belieben ausgetauscht, auf neue Weise zusammengestellt und mit anderen Teilen praktisch jedes "Stacks" erweitert werden können. Die High-Level-Bibliotheken werden so solide sein, dass sie von Haus aus eine enorme Sicherheit mitbringen.

Hier sind einige mögliche Anwendungsbeispiele für Stronghold:

Wallet

Alice's IOTA-Wallet wird durch Stronghold geschützt, welche sie so konfigurieren kann (siehe obige Grafik), dass sie die Aktivitäten in ihrer Wallet überwacht und gefährliche Ereignisse verhindert.

Exchanges

Die Daytraderin Alice und ihre Börsen können gemeinsam die verteilte Schlüsselerzeugung von Stronghold und BLS-Schwellwertsignaturen nutzen, um die Überprüfbarkeit von IOTA-Token-Transfers mit hohem Volumen zu verbessern.

Tools zur Passwortverwaltung

Das sichere Säubern des Speichers nach der Verwendung eines Passwortes ist eine häufige Schwachstelle in Passwort-Managern. Stronghold ist so implementiert, dass auch eine solche Schwachstelle nicht von einem Angreifer ausgenutzt werden kann.

Multimedia-Center

Alice leiht sich einen Film aus, den sie mit ihrem Handy auf dem Smart TV abspielt. Der Film wird als verschlüsselter Stream an das Smart TV gesendet und ein Schlüssel zum entschlüsseln wird mit dem Stronghold ihres Gerätes synchronisiert. Nach 48 Stunden wird der Schlüssel durch den Dienst aus ihrem Stronghold gelöscht und der Film kann nicht mehr abgespielt werden.

GDPR-Datenprozessoren und -Controller

Anstatt persönlich identifizierbare Informationen in einer zentralen Datenbank zu speichern, die auf einen Schlag gestohlen werden können, kann Alice sich dafür entscheiden, den Zugriff auf ihre Daten direkt aus ihrer Stronghold-basierten Anwendung heraus freizugeben oder zu widerrufen.

Software-Entwickler

Die Verwendung der Stronghold-Befehlszeilenschnittstelle oder des Systemdienstes als lokales Geheim- und Abrufsystems erhöht die Betriebssicherheit der Programmiererin Alice und trägt dazu bei, eine versehentliche Offenlegung zu verhindern.

Nützliche Links:

- Das offizielle Repository: https://github.com/iotaledger/stronghold.rs

- Dokumentation: https://stronghold.docs.iota.org/

- Stronghold X-Team: https://github.com/iota-community/X-Team_IOTA_Stronghold

einfachIOTA

Hier berichtet das einfachIOTA Team über eigene Projekte oder Dinge, die auf dem Discord Server passieren.

Der IOTA Einsteiger Guide

Schon seit vielen Jahren schreibt Schmucklos bereits an seinem allseits beliebten IOTA Einsteiger Guide. Darin sind nicht nur viele aktuelle Blogposts der IOTA Foundation auf deutsch übersetzt und sinnvoll geordnet, sondern es werden auch eine Vielzahl von Projekten aus dem IOTA Ökosystem beschrieben und die Technik dahinter erklärt. Der IOTA Einsteiger Guide wird immer wieder aktualisiert, wobei es nicht selten vorkommt, dass auch alte Texte wieder gelöscht werden müssen, da die beschriebene Technik veraltet, oder die Projekte dahinter nicht mehr relevant sind. Dieses Jahr hat sich Schmucklos entschieden sein Projekt unter die Schirmherrschaft von einfachIOTA zu stellen, um noch mehr Aufmerksamkeit zu generieren. Aller Respekt gilt aber natürlich weiterhin ausschließlich ihm, denn er ist derjenige der für alles verantwortlich ist. Nur bei der englischen Variante, die es seit diesem Jahr gibt, dem "IOTA Beginners Guide", wird er von ... unterstützt. Er hat die meisten Artikel aus dem IOTA Einsteiger Guide ins englische übersetzt. Dadurch hat auch der englishsprachige Teil der IOTA Community Zugriff auf diese einzigartige Sammlung von IOTA Informationen.

Der IOTA Stammtisch

Letztes Jahr hat vrom die Initiative "IOTA Stammtische" ins Leben gerufen und zusammen mit einfachIOTA versucht, neben dem regulären Stammtischen aus München und Mannheim weitere Stammtische in der DACH Region zu etablieren. Grundsätzlich war die Idee, dass jeder einen Stammtisch in seiner Stadt organisieren kann, wenn er es schafft mehr als 3 Leute zu motivieren sich regelmäßig zu treffen. Anschließend bekommt man im einfachIOTA Discord einen eigenen Channel für seine Stadt zugewiesen, um sich dort noch besser verabreden zu können. Auf diese Weise haben sich mittlerweile Stammtische in München, Mannheim, Berlin, Hamburg, Aaachen, Saarbrücken, Südtirol und in der Schweiz etabliert. Corona bedingt war es allerdings abzusehen, dass diese Erfolgsgeschichte ein jähes Ende finden würde, wenn wir es nicht schaffen die Zwangspause zu überbrücken. Also haben wir beschlossen einen wöchentlichen deutschsprachigen virtueller Stammtisch bei uns im einfachIOTA Discord zu organisieren. Was mit mur 10-15 Leuten im Oktober 2020 began, konnte sich von Woche zu Woche über zunehmender Beliebtheit erfreuen, so dass mittlerweile jeden Montag zwischen 200-300 Leute daran teilnehmen und bis spät in die Nacht diskutieren. Deshalb werden wir auch in Zukunft den virtuellen Stammtisch wöchentlich betreiben. Nichtsdestotrotz freuen wir uns aber natürlich auch über jeden realen Stammtisch der in einer echten Kneipe oder einem Lokal stattfindet. Bei einem gemütlichen Bier und einer leckeren Mahlzeit lässt sich das gemeinsame Thema "IOTA" einfach noch mehr genießen!

IOTA Einsteiger Guide

Der IOTA Einsteiger Guide ist eine Webseite, auf der die Grundlagen von IOTA auf deutsch erklärt werden und die versucht, alle Partnerschaften und Entwicklungen im IOTA Ökosystem aufzugreifen und auf deutsch zur Verfügung zu stellen. Dieser Artikel ist nur ein kleiner Ausschnitt von dem, was euch auf der Webseite erwartet, also schaut auf jeden Fall mal vorbei!

https://iota-einsteiger-guide.de

Was ist IOTA? - Eine Zusammenfassung

IOTA ist keine Blockchain, IOTA ist ein skalierbares Open-Source-Kommunikationsprotokoll mit Token (Kryptowährung) für einen Wertetransfer. Es wird entwickelt und bereitgestellt von der gemeinnützigen, also nicht gewinnorientierten IOTA Foundation (Stiftung nach deutschem Recht) mit Hauptsitz in Berlin.

Der Name IOTA stammt von dem altgriechischen Buchstaben Iota (altgriechisches Neutrum Ἰῶτα; „der kleinste Buchstabe") und bezeichnet "etwas Geringes". Das Iota ist der 9. Buchstabe des altgriechischen Alphabets und wurde in der Antike wie heute identisch, nämlich i ausgesprochen. Von ihm stammt bspw. auch der lateinische Buchstabe i ab. Im IOTA Kommunikationsprotokoll steht das i für 1 Iota und ist im Netzwerk die kleinste handelbare Werteeinheit - hier schließt sich der Kreis zu "etwas Geringes".

Das Ziel der IOTA Foundation ist es, einen Trust Layer (Vertrauensschicht) für das Internet of Everything (IoE) zu erschaffen, die es Geräten im IoE ermöglicht, Daten und Werte untereinander unveränderlich sowie gebührenfrei auszutauschen. IOTA strebt in Zusammenarbeit mit der Industrie und der Object-Management-Group (einem Konsortium, das sich mit der Entwicklung von Standards für die herstellerunabhängige, systemübergreifende, objektorientierte Programmierung beschäftigt) eine Standardisierung ihres Kommunikationsprotokolls an. Mit einer hohen Interoperabilität wird IOTA das "Ledger Of Everything" sein, dessen Infrastruktur ohne Restriktionen (permissionless) auch von externen Anwendungen genutzt werden kann.

IOTA ermöglicht eine schnelle, manipulationssichere und dezentrale Übertragung von Werten und Daten über viele Netzwerk Knotenpunkte (Nodes). Dabei werden Werte- und Daten-Transaktionen grundsätzlich unterschiedlich gehandhabt. Während Werte-Transaktionen von Full-Nodes validiert werden müssen, werden Daten-Transaktionen direkt bestätigt und sind somit in gewisser Weise "notarisiert". An dieser Stelle werden sich die ein oder anderen Lesenden fragen: Warum benötigt man für eine reine Daten-Transaktion die IOTA Distributed Ledger Technologie? Man kann die Daten doch auch einfach so verschlüsseln, signieren und via TCP/IP versenden.

Nun, abgesehen davon, dass auf diese Weise immernoch „Man in the Middle“-Angriffe möglich wären, beweisen signierte Daten nur, dass die Daten von Person A kommen. Es ermöglicht Person B weder zu prüfen, wann Person A die Daten gesendet hat, noch ob identische Daten auch an alle anderen Personen übermittelt wurden. Person A könnte also z.B. eine bestimmte Information an Person B und eine andere Information an Person C senden. Signaturen allein können niemanden vor solchen Angriffen schützen.

Mithilfe der „Notarisierung“ kann bewiesen werden, dass ein elektronisches Dokument in einer bestimmten Form zu einem bestimmten Zeitpunkt existiert hat und seit der Erstellung nicht verändert wurde. Bei der Erstellung einer Notarisierung wird ein eindeutiger Hash (Fingerabdruck) eines Dokumentes berechnet und gemeinsam mit einem Zeitstempel im IOTA-Ledger (dem "Tangle") unveränderbar gespeichert. Falls zu einem späteren Zeitpunkt verifiziert werden soll, dass das betreffende Dokument zum behaupteten Zeitpunkt existiert hat und/oder nicht verändert wurde, werden die Daten aus dem Tangle abgerufen und mit den vorliegenden Informationen verglichen.

Wenn das IOTA Tangle als Transportmedium verwendet wird, dann sind diese Art von Angriffen nicht möglich. Schon heute gibt es viele Anwendungsfälle, bei denen es von entscheidener Bedeutung ist, dass alle beteiligten Parteien sich darauf verlassen können, dass alle an oder mit den gleichen Informationen arbeiten (z.B. Lieferketten, Oracles, synchronisierte Fernsteuerungssysteme usw.). Es geht daher primär um Anwendungsfälle, bei denen Daten eben nicht einfach nur via TCP/IP übertragen werden können. Ansonsten könnte man auch direkt BitTorrent dafür nutzen. Sender und Empfänger benötigen eine verlässliche und transparente Form der Übertragung zwischen mehreren Parteien oder Organisationseinheiten.

Unter dem Strich bedeutet dies Folgendes: Daten dürfen weder während der Übertragung noch nach dem Empfang manipulierbar sein. Zur Verdeutlichung soll folgendes Beispiel dienen: Ein Sensor (mit IDoT Chip) hat einige Werte gemessen und versendet diese Daten über den IOTA-Tangle, welcher den Hash dieser Daten speichert. Wenn diese Daten später verkauft werden sollen, kann über den Hash nachgewiesen werden, dass die Daten vom Sensor im Nachhinein nicht verändert wurden. Die IOTA Technologie, also das Tangle, fungiert hierbei wie eine Art Fingerabdruck - mit ihr können alle gesendeten Daten verifiziert werden. An dieser Stelle noch ein kurzer Hinweis: Um Missbrauchsszenarien zu verhindern und auf eine effiziente Art und Weise die Maschinenökonomie zu ermöglichen, werden zukünftig Nodes und Geräte eine eindeutige Kennung (ID) erhalten, siehe auch Identität der Dinge (IDoT).

Bei IOTA sind die Guthaben auf den Adressen allen teilnehmenden Full-Nodes jederzeit bekannt. Jedoch versteht sich IOTA nicht als Datenspeicher, sodass die Transaktionshistorie auf den Full-Nodes nicht über einen längeren Zeitraum gespeichert werden muss (analog zum TCP/IP-Traffic des Internets, der ebenfalls nicht gespeichert wird). Möchte ein Nutzer oder ein Unternehmen zusätzlich auch die Transaktionshistorie über mehrere Jahre hinweg abrufen bzw. speichern, müssen dafür zusätzliche Lösungen eingesetzt werden. Dies könnte eine Permanode, eine selektiver Permanode, eine eigene Second-Layer Lösung oder zukünftig auch ein Smart-Contract sein, welcher mehrere Nodes für diese Dienstleistung bezahlt.

Das Kommunikationsprotokoll ist modular aufgebaut, was zukünftig schnellere und einfachere Updates ermöglicht. Für die Redundanz im Netzwerk sind sehr viele Nodes nötig - in ein paar Jahren kann jedoch jedes Auto, jede Maschine, jeder Router usw. ein IOTA Node sein. Je mehr Nodes am Netzwerk teilnehmen, umso schneller und sicherer wird es.

Technologie

Um die oben genannten Ziele zu ermöglichen, sind folgende Protokollmerkmale von grundlegender Bedeutung:

- Skalierbar - Verarbeiten einer beträchtlichen Anzahl von Transaktionen/Messages pro Sekunde über ein großes Netzwerk von Nodes mit schnellen Bestätigungszeiten.

- Schlankes System - Leistungsschwache Geräte sind in der Lage, direkt am Netzwerk teilzunehmen.

- Gebührenfrei - Das Senden aller Transaktionen kann ohne Zahlung von Netzwerkgebühren erfolgen: Wenn 50 MIOTA versendet werden, kommen auch 50 MIOTA beim Empfänger an.

Datenstruktur

Neben den Gebühren weisen herkömmliche DLTs, wie die Blockchain, weitere begrenzende Faktoren auf und sind daher für die Erreichung des Ziels von IOTA ungeeignet. Ein Beispiel ist die inhärente Beschränkung der Geschwindigkeit von Blockchain-Netzwerken, welche allgemein als "Blockchain-Bottleneck" bezeichnet wird. In der Blockchain gibt es nur eine Seite, an der neue Transaktionen angefügt werden können - das Ende der Kette. Die daraus resultierenden negativen Auswirkungen auf den Netzwerkdurchsatz werden in dieser einfachen Grafik dargestellt:

Im Gegensatz dazu wird bei IOTA nicht Block an Block aneinandergereiht und es werden auch keine Miner zur Validierung von Transaktionen benötigt. Die Kerndatenstruktur bei IOTA ist von Natur aus hoch skalierbar. Dies wird mit einer einfachen Regel ermöglicht: Jede Transaktion referenziert und genehmigt zwischen 2 und acht weitere Transaktionen. Diese Regel definiert die zugrundeliegende Datenstruktur von IOTA - das Tangle - welches mathematisch als gerichteter azyklischer Graph (DAG) bezeichnet wird.

Bildlich lässt sich das wie folgt beschreiben:

- Eine Menge von Transaktionen sind durch Pfade verbunden - dies ist ein Graph.

- Jeder dieser Pfade besitzt eine eindeutig festgelegte Laufrichtung, womit es ein gerichteter Graph ist.

- Lässt sich niemals ein Pfad finden, der zu seinem Ausgangspunkt zurückkehrt, ist der Graph azyklisch (im Kreis laufende Pfade wären dagegen zyklisch).

- Wir sprechen beim IOTA Tangle also von einem gerichteten azyklischen Graph

Transaktionsstatus

Grün = Bestätigt (Konsens) / Weiß = Unbestätigt (Conflict) / Grau = Neu angehängt (Tips)

Im Gegensatz zur Blockchain, die das Anhängen neuer Transaktionen nur an einer einizgen Stelle erlaubt, bieten DAGs mehrere Punkte an, um Transaktionen anzuhängen. Die Nutzer können also neue Transaktionen an verschiedene Stellen des Tangles anhängen, ohne auf die Bestätigung durch andere Transaktionen warten zu müssen:

In dieser chaotischen Anordnung werden sämtliche Transaktionen parallel abgearbeitet und ermöglichen eine sehr hohe Skalierbarkeit, da mit steigender Anzahl der Transaktionen auch die Bestätigungsraten ansteigen. Dies ist, wie oben zu sehen war, genau konträr zu der Funktionsweise der derzeitigen üblichen "klassischen" Blockchains.

Konsensmechanismus

In der Blockchain teilt der Nakamoto-Konsens das Netzwerk in Miner und Nutzer auf. Miner verbrauchen große Mengen an Rechenleistung und erfüllen damit den Proof-of-Work (PoW), der für die Verkettung der Blöcke erforderlich ist. Miner werden durch die Gebühren, welche Nutzer bereit sind zu zahlen, damit ihre Transaktionen in einen Block aufgenommen werden, incentiviert. Diese gebührenbasierte Anreizstruktur wäre eine erhebliche Barriere in einer Maschine-zu-Maschine-Ökonomie, in der Mikrozahlungen zwischen den Maschinen niedriger sein können als die anfallenden Gebühren.

Bei IOTA gibt es keinen Unterschied zwischen Minern und Nutzern. Alle Nodes können am Konsens gleichermaßen teilnehmen. Eine IOTA-Node spielt eine wesentlich andere Rolle als eine Bitcoin-Miner-Node. IOTA-Nodes führen nur einfache Operationen durch, welche nicht viel Rechenleistung erfordern, z.B. das Speichern des Ledgerzustands oder das Validieren von Transaktionen. Nutzer können mit minimalen Kosten einen IOTA Node einrichten und aktiv am Netzwerkkonsens teilnehmen und so die Sicherheit des Netzwerks erhöhen.

Der Konsensmechanismus legt fest, wie sich die Nodes darauf einigen, welche Transaktionen vertrauenswürdig sind und gewährleistet somit eine Übereinstimmung im gesamten Netzwerk. In der aktuellen IOTA-Implementierung vertrauen Nodes den (Wert-)Transaktionen nur, wenn diese von den sogenannten Meilensteinen (Milestones) referenziert und genehmigt wurden. Diese Meilensteine sind ganz normale Transaktionen, die von dem Coordinator (deutsch: Koordinator) ausgestellt wurden. Das ist übrigesn ähnlich wie beim Bitcoin in der Anfangszeit - hier gab es bis zum 16.06.2014 auch sogenannte "Checkpoints". Derzeit ist der Einsatz dieser zentralen "Finalitätsentscheidung" noch notwendig, um die Sicherheit des noch jungen Netzwerks zu gewährleisten. Das Ziel ist aber diesen Coordinator schon bald abzuschalten, so dass das IOTA Netzwerk als komplett dezentral angesehen werden kann.

Hinweis: Der Coordinator, dessen Open Source Code einsehbar ist, kann lediglich Transaktionen validieren. Konsensregeln kann er dagegen nicht ändern oder umgehen, womit es ihm auch nicht möglich ist, IOTA-Token zu erschaffen, IOTA-Token einzufrieren oder einen anderen "Betrug" im Netzwerk zu begehen!

IOTA ohne Coordinator

Der Coordinator soll in naher Zukunft abgeschaltet werden. Bekannt geworden ist dieser Schritt under der Bezeichnung "Coordicide" (Wortschöpfung aus den englischen Begriffen "coordinator" und "homicide", d.h "Tötung"). Diesbezüglich wurden bereits alle Forschungsarbeiten weitestgehend abgeschlossen und u.a. von mehreren Universitäten überprüft. Der Entwicklungsfahrplan - offiziell als Roadmap bezeichnet - der die IOTA-Technologie zur Produktionsreife führen soll, wurde bereits veröffentlicht und befindet sich derzeit in der Umsetzung.

Noch vor dem Coordicide wurde Ende April 2021 eine vollumfängliche Aktualisierung des IOTA Netzwerkes durchgeführt. Bei dem als "Chrysalis" (IOTA 1.5) bezeichneten Updates handelt es sich um eine Weiterentwicklung, welches das Netzwerk unternehmenstauglich (enterpriseready) für das IOTA Ökosystem gemacht hat.

Ein weiterer wichtiger Meilenstein war das erst vor kurzem gestartete "IOTA 2.0 DevNet" (urspr. als "Nectar" bezeichnet). Es ist das erste vollständig dezentrale IOTA-Entwicklungsnetzwerk, das ohne den Coordinator funktioniert. Es basiert auf dem "Chrysalis"-Update und stellt bereits den Prototypen für das zukünftige, dezentrale IOTA-Hauptnetzwerk dar. Aktuell wird das Entwicklungsnetzwerk auf Herz und Nieren geprüft und soweit optimiert, so dass es aller Vorraussicht nach Ende 2021/Anfang 2022 das jetzige Hauptnetzwerk ersetzt und somit den Coordinator final abschaltet.

Der Coordicide stellt sicher, dass das Netzwerk ohne den Coordinator einen Konsens erzielt und gleichzeitig die folgenden Eigenschaften aufweist:

- Skalierbar: Die Transaktionsrate im Netzwerk ist nicht durch das Protokoll begrenzt - eine beispiellose Skalierbarkeit wird ermöglicht.

- Sicher: Ein Angreifer kann den Konsens nicht beeinflussen.

- Dezentral: Alle ehrlichen Nodes können Teil des Konsensprozesses sein.

Aktuelle Blockchain-Lösungen können maximal zwei dieser drei Eigenschaften gleichzeitig erfüllen. Die Algorithmen wurden so entwickelt, dass die Schwierigkeit des Mining-Vorganges absichtlich hoch gehalten wird, sodass das Netzwerk keinen neuen Block produzieren kann, während der vorhandene Block noch erstellt und von allen Nodes überprüft wird. Denn je größer die Anzahl der Nodes im Netzwerk ist, desto länger dauert es, bis der Block bei allen Nodes ankommt und verifiziert werden kann. Wäre die Blockzeit zu kurz, würden viele Blöcke gleichzeitig von verschiedenen Akteuren produziert werden und der Nakamoto-Konsens könnte sich nicht auf ein einziges Ergebnis einigen. Das hätte zur Folge, dass die Nodes im Netzwerk zu einem bestimmten Zeitpunkt voneinander abweichende Ketten als längste und damit als valide Ketten betrachten würden.

Die Blockchain-Lösung besteht darin, die Mining-Schwierigkeit so hoch anzusetzen, dass die Blockzeit im Durchschnitt 10 Minuten beträgt. In diesen 10 Minuten versuchen verschiedene Akteure einen Block zu erzeugen, was jedoch normalerweise nur einem Akteur am Schnellsten gelingt. Alle anderen Akteure lassen (sprichwörtlich) alles fallen, was sie gerade tun, akzeptieren den erfolgreichen Block und versuchen es bei dem nächsten Block erneut. Manchmal kann es vorkommen, dass mehrere Akteure (normalerweise 2) Glück haben und zeitgleich einen gültigen Block erstellen. Die Hälfte des Netzwerks akzeptiert Block 1 und die andere Hälfte akzeptiert Block 2: die Kette würde auseinanderlaufen. Der nächste Miner, der einen Block findet, löst diesen Konflikt auf, indem er ihn immer nur an eine der beiden Ketten anhängt. Diese Kette ist dann die längste und "gewinnt". Alle Nodes akzeptieren sie als gültig. Mit diesem Prinzip behilft man sich beim "Proof-of-Work"-Ansatz und auch wenn es im "Proof-of-Stake"-Ansatz keine Miner mehr gibt, existiert dort ein ähnliches Verfahren. Die Nodes müssen sich immer auf einen Block einigen, bevor sie mit der Produktion des nächsten Blocks beginnen. Mit der Anzahl der Nodes steigt auch die Netzwerkverzögerung, also die Zeit, bis der Block an alle Nodes im Netzwerk verteilt wird. Da der Nakamoto-Konsens ein synchroner Konsens ist, kann er bestenfalls 2 der 3 Punkte (Sicherheit, Dezentralisierung, Skalierbarkeit) lösen.

Dieses Problem wird als Blockchain-Trilemma bezeichnet.

P.S.: Durch die begrenzte Blockgröße entsteht noch ein weiteres Problem: Da immer mehr Transaktionen über das Netzwerk gesendet werden, entscheiden sich die Miner eher dafür, die Transaktionen mit den höchsten Gebühren zu validieren, was zu steigenden Transaktionskosten und zu langen Wartezeiten bei zu geringen Gebühren führt. Der revolutionäre Charakter dieser auf Proof-of-Work-basierenden Lösung ist zwar sehr bedeutend, aber man muss sich mit den damit verbundenen Einschränkungen bezüglich des Netzwerkdurchsatzes bewusst sein.

IOTA ist durch seine asynchrone Natur grundsätzlich nicht vom Blockchain-Trilemma betroffen. Jede Node darf gleichzeitig Transaktionen produzieren, während sie mit einer Teilmenge von Nodes für den Konsens interagiert und dabei eine nicht lineare Datenstruktur verwendet. Mit IOTA 3.0 wird IOTA eine Lösung mit Sharding-Verfahren anbieten, welche das Trilemma umgeht und damit eigentlich auch löst (wobei dies natürlich Ansichtssache ist). Konkret lässt sich Sharding folgendermaßen beschreiben: IOTA-Nodes haben grundsätzlich eine Begrenzung, wieviele Transaktionen sie pro Sekunde (TPS) verarbeiten können. Durch das Aufteilen einer sehr großen Datenbank in kleinere Datenbanken mit leichter zu verwaltenden Segmenten (s.g. Shards), könnte jeder Shard einen bestimmten einzigartigen Bereich der Kontensalden abbilden. Die Nodes würden dann dezidierte Shards zugewiesen bekommen, um Transaktionen zu validieren.

Ziel ist es, dass durch die Aufteilung in besser verwaltbare Segmente der Transaktionsdurchsatz erhöht wird. Das Trilemma wird innerhalb einzelner Shards grundsätzlich weiterhin bestehen. Sobald jedoch in einem einzelnen Shard der Netzwerkdurchsatz die Verarbeitungskapazitäten der Nodes übersteigt, bildet sich dynamisch ein weiterer Shard (Fluid-Sharding). Durch das neuartige, sehr flexible Sharding werden bei IOTA theoretisch unendliche hohe Transaktionsgeschwindigkeiten ermöglicht.

Neue Transaktionen können bei IOTA an jeden Teil des Tangle angehängt werden. Aufgrund der DAG-Struktur ist es lediglich erforderlich, dass neue Transaktionen jeweils zwei bis acht weitere Transaktionen referenzieren. Im Gegensatz zur Blockchain, an der Blöcke einzeln aneinander gekettet werden müssen, ist der Tangle somit von Natur aus skalierbar.

Bei IOTA gibt es im Grunde keine protokollbedingten Engpässe - die Skalierbarkeit ist einzig und allein durch die Hardware und die Gesetze der Physik beschränkt. Derzeit ist der Coordinator noch ein Engpass, welcher das Protokoll an der Skalierung hindert. Zudem stellt der Coordinator einen "Single Point of Failure" dar und verhindert, dass IOTA ein vollständig dezentrales Netzwerk ist. Die Entfernung des Coordinators ist aus diesen genannten Gründen das nächste große Ziel der IOTA Foundation.

Der verbesserte Tangle nach dem Coordicide: Dezentral, skalierbar und sicher

Die Entfernung des Coordinators allein reicht nicht aus, um das Skalierbarkeits-Trilemma sicher und dezentral zu lösen. Für ein solches Netzwerk müssen weitere Sicherheitsmodule implementiert werden, damit einer hohen Transaktionsrate nichts mehr im Wege steht. Kern der Lösung ist eine zusätzliche Sicherheitsebene mit dem proaktiven Abstimmungsmechanismus namens "Shimmer", über den alle Nodes die Meinungen der anderen Nodes anfordern. Mittels derer soll entschieden werden, welche Transaktionen in den Tangle aufgenommen und welche abgewiesen (verwaist) werden sollen.

Um den Coordinator vollständig zu entfernen, müssen eine Reihe von Herausforderungen gelöst werden. Aufgrund der Komplexität der Lösung wird das Vorhaben in einzelne Komponenten zerlegt. Dieser Ansatz macht das Vorhaben und das zukünftige Protokoll modular, sodass jedes Modul unabhängig von den anderen ersetzt werden kann, falls neue Forschungsergebnisse in Zukunft zu besseren Lössungsansätze führen.

Schlüsselfaktoren der IOTA Distributed-Ledger-Technologie im produktionsfertigen Zustand (nach der Entfernung des Coordinators)

-

Vollständige Dezentralisierung: Als global verteiltes Netzwerk ist IOTA widerstandsfähig und robust gegen Angriffe. Ohne den Coordinator wird keine Instanz eine besondere Rolle im Netzwerk spielen. Um es deutlich zu machen: Sobald der Coordinator abgeschaltet ist, kann nicht einmal die IOTA-Stiftung den Coordinator ohne Zustimmung des mehrheitlichen Netzwerks wieder starten.

-

Permissionless/Erlaubnisloser Zugang zum Netzwerk: Jeder - oder besser: Alles - kann dem Netzwerk jederzeit beitreten, um Transaktionen hinzuzufügen und zu validieren. Anders, als bei anderen DLTs, die ihre Nodeanzahl begrenzen oder Einbußen an der Skalierbarkeit hinnehmen müssen, begrüßt IOTAs Ansatz alle zusätzliche Nodes. Eine größere Anzahl von ehrlichen Nodes verbessert die Sicherheit des Netzwerks, indem sie im Normalfall den Anteil der ehrlichen Stimmen im Netzwerk erhöht.

-

Partitionstolerant: Ein produktionsfertiger Tangle ist partitionstolerant. Das bedeutet, ein Teil des Tangle kann für eine bestimmte Zeit vom Main-Tangle abgetrennt werden und ohne Internetverbindung weiterlaufen. Diese Teile können erneut mit dem Main-Tangle verbunden werden, wenn die Internetverbindung wiederhergestellt wurde.

-

Endgültigkeit innerhalb von Sekunden: Der Abstimmungsprozess ermöglicht es dem Netzwerk, Entscheidungen über Transaktionen sehr schnell zu treffen und abzuschließen, ohne aus Sicherheitsgründen auf mehrere zusätzliche Genehmigungsvorgänge warten zu müssen. Darüber hinaus kann das Netzwerk "wahre Endgültigkeit" (deterministisch statt probabilistisch) erreichen, da selbst ein Angreifer mit unbegrenzter Hashing-Power den Ledger-Zustand nicht "zurückrollen" kann.

-

Zuverlässiger Zeitstempel: Der letzte Zeitpunkt einer Nachricht, die bestätigt wurde, wird als "tangle time" bezeichnet. Das Netzwerk erzielt eine Einigung über die Glaubwürdigkeit von Zeitstempeln und ermöglicht so, ein vollständig geordneten Tangle zu etablieren - ein großer Schritt hin zu Smart Contracts.

-

Skalierbarkeit: Eine erhöhte Netzwerkaktivität verringert die Zeit in der Transaktionen abgewickelt werden - es gibt somit keine protokollbedingten Engpässe. Die Skalierbarkeit ist nur noch durch die Hardware und die Gesetze der Physik eingeschränkt. Die Eliminierung des Coordinators, der aktuell noch alle Transaktionen verarbeitet und verifizieren muss, bildet die Grundlage für einen dynamischen Sharding-Prozess, der eine "echte" unbegrenzte Skalierbarkeit ermöglicht.

-

Ein adaptiver Ratenregelungsalgorithmus, der auf Nodebasis arbeitet, wird es Angreifern unmöglich machen, das Netzwerk mit Spam zu überfordern. Ehrliche Nodes können währenddessen weiterhin ungestört arbeiten.

-

Erhöhte Zuverlässigkeit: Durch Abstimmung (voting) wird entschieden, welcher Teil des Tangles wahr ist. Es besteht die Möglichkeit unterschiedliche Strategien zur Wahl der noch nicht genehmigten Transaktionen (Tip-Selektion) einzusetzen, so dass die meisten (wenn nicht sogar alle) ehrlichen Transaktionen aufgegriffen werden können. Dies reduziert den Bedarf an "Reattachments" und "Promotionen" (Transaktionen mussten in der Vergangenheit öfters nochmal an den Tangle angehängt werden).

-

Sicherheit (Mana): Der neuartige Sybil-Schutzmechanismus namens Mana in Kombination mit einem weiteren Sicherheitsmechanismus, dem Voting-Machanismus, sichert das Netzwerk selbst gegen eine großen Anzahl von böswilligen Akteuren ab.

-

Intelligentes und stabiles Auto-Peering: Der Wegfall des manuellen Peering (d.h. Verbindung des eigenen Nodes zu Nachbar-Nodes) reduziert den Wartungsaufwand für die Nodebetreiber und macht das Netzwerk stabiler.

-

UTXO-Modell: Jeder Token auf einer Adresse ist eindeutig identifizierbar und jede Ausgabe benennt genau die Token, die sie bewegen möchten. Dies ermöglicht eine schnellere und genauere Konfliktbehandlung und verbessert die Belastbarkeit sowie die Sicherheit des Protokolls.

-

Gebührenfreie Transaktionen: Das Fehlen von Minern macht IOTA-Transaktionen komplett gebührenfrei: Person A sendet einen Cent an Person B und Person B erhält exakt diesen einen Cent. Dies erlaubt echte Mikrozahlungen für die Maschine-zu-Maschine-Ökonomie und ermöglicht damit auch die Zahlung von Kleinstbeträgen oder verbrauchsabhängige Bezahlungen.

-

Weniger Dokumentation: Unternehmen müssen gebührenfreie Transaktionen nicht für das Finanzamt dokumentieren oder für Jahre speichern.

-

Lokale Snapshots: ermöglichen es Nodes, nur eine Teilmenge der Historie des Ledgers zu speichern, sodass auch Nodes mit begrenzten Hardware-Ressourcen am Netzwerk teilnehmen können.

-

Fairness: Alle Transaktionen werden gleich behandelt. Es gibt keine Möglichkeit, bspw. durch Prämienzahlungen (oder erhöhte Gebühren), eine höhere Priorität für die Verarbeitung durch das Netzwerk zu erhalten.

-

Schlankes System: Konzipiert für Geräte, wie z.B. Sensoren, die an einem Niedrigenergie-Netzwerk teilnehmen möchten.

-

Modularität: Ein modularer Aufbau ermöglicht es, Bestandteile des Protokolls unabhängig voneinander weiterzuentwickeln. Der mehrschichtige Ansatz ermöglicht es zukünftig Updates des Basisprotokolls, in ähnlicher Weise wie beim Internetprotokoll, durchzuführen. Ein Protokoll, welches sich nicht updaten lässt, ist kein Protokoll!

-

Zuverlässige Führung: Die IOTA Foundation als gemeinnützige Organisation nach deutschem Recht optimiert die Akzeptanz und zukünftige Entwicklungen des IOTA-Netzwerks. Das Fehlen von Minern ermöglicht es, neue Funktionen ohne Interessenkonflikte umzusetzen.

-

Open-Source: Die Technologie ist kostenlos, Open Source und jede Person kann Lösungen darauf aufbauen.

-

Unveränderlich: Es wird sichergestellt, dass die Informationen vertrauenswürdig sind und nicht manipuliert werden können.

-

Daten-Transaktionen: Sind unabhängig zu Werte-Transaktionen. Die sogenannten "Messages" (Nachrichten) ermöglichen Anwendungsfälle, die über finanzielle Belange hinausgehen. Die große Mehrheit aller Transaktionen werden reine "Messages" (also Transaktionen ohne Wert) sein. Das können Daten sein, die bspw. von Sensoren erfasst oder von Apps ausgetauscht und auf Marktplätzen gehandelt werden. Es gibt aber natürlich noch etliche andere Anwendungsfälle... In dem Bild unten ist zu sehen, wie allein durch die IOTA-Architektur der schnelle Austausch von Daten und Werten gegenüber der Blockchain begünstigt wird.

Lösungen für unterschiedliche Anwendungsfälle

Die Sicherstellung des Wahrheitsgehaltes ist genau das, was die Distributed Ledger Technologie ermöglicht. IOTA ist ein Protokoll, welches einen Konsens über den Stand der Dinge in einem Netzwerk erzielt, indem es eine einzige, kryptographisch sichere Quelle mit einer einheitlichen Wahrheit zur Verfügung stellt. Dies wird in Zukunft eine große technologische Innovationsexplosion nach sich ziehen und völlig neue Anwendungsfälle bzw. Geschäftsfelder mit Begleitökonomie ermöglichen, die in der Vergangenheit nicht denkbar gewesen sind, da sie bspw. zentralisiert, nicht skalierbar, zu teuer oder nicht sicher waren bzw. die Regeln des Datenschutzes verletzt haben.

IOTA wird für eine Vielzahl dieser neuen Anwendungsfälle Lösungen anbieten. Nachfolgend einige Teaser der zukünftig wichtigsten Aspekte:

Vielseitig einsetzbar: Indem es die Privatsphäre und die Sicherheit in einem offenen Netzwerk verbessert, kann das IOTA-Protokoll auch als Instrument zur Erhaltung eines freien und offenen Internets eingesetzt werden.

Mikrotransaktionen: Gebührenfreie Transaktionen ermöglichen erstmals echte Mikrozahlungen. Sowohl für den Menschen als auch für die Maschine-zu-Maschine-Ökonomie, um damit bspw. die Zahlung von Kleinstbeträgen oder verbrauchsabhängige Bezahlungen sinnvoll umzusetzen.

Maschinenwirtschaft: Die Maschine-zu-Maschine-Ökonomie ist eine Wirtschaft, in der Maschinen selbstbestimmte Marktteilnehmer sind, die über eigene Bankkonten verfügen. Die wachsende Verbreitung des Internets der Dinge (IoT) und die Fortschritte bei der künstlichen Intelligenz ermöglichen es vernetzten, intelligenten Maschinen autonom zu agieren. Das bedeutet, Maschinen werden in Zukunft direkt miteinander kommunizieren, untereinander Daten austauschen und sich gegenseitig für Dienstleistungen bezahlen, ohne dass eine menschliche Interaktion erforderlich ist.

Digitale Identität: Das Internet bildet die Grundlage für viele unserer Interaktionen in der modernen Welt. Es bietet neue Geschäftsmöglichkeiten, bessere Kundenzufriedenheit und eine Verbesserung unseres täglichen Lebens. Jedoch offenbart es auch immense Schwächen hinsichtlich Vertrauen und Privatsphäre. Mit einem dezentralen digitalen Identitätsprotokoll wird IOTA diese essenziellen Eigenschaften beisteuern.